Методы доступа в сетях с шинной топологией

В магистральных локальных сетях используются методы как случайного, так и детерминированного доступа. Появление методов случайного доступа связывают с радиосетью ALOHA, где впервые был использован метод случайного доступа. Абонентские системы передавали информацию в эфир независимо друг от друга. В случае одновременной передачи сообщений несколькими станциями происходило ''столкновение" сообщений, приводившее к искажению информации. Во избежание приема ошибочной информации кадр данных дополнялся контрольной суммой.

Вероятность "столкновения" сообщений зависит от интенсивности обращения абонентских систем к передающей среде и существенно возрастает при ее увеличении. Снижение коэффициента полезного использования моноканала при возрастании количества "столкновений", как следствие повышения интенсивности запросов на доступ, определило поиск возможностей совершенствования метода случайного доступа. Одним из способов снижения конфликтов является предварительное прослушивание передающей среды, и начало передачи только при наличии свободного канала. Такой режим передачи получил название множественного доступа с контролем несущей частоты (МДКН). Однако и в этом случае из-за конечного времени распространения сигналов невозможно полностью избежать конфликтов. Остановимся более подробно на этом вопросе. На рис. 9 представлен процесс столкновения пакетов.

В начальный момент времени Т1 абонентская система В начала передавать информацию. В этот же момент времени абонентская система А прослушивает передающую среду, однако, из-за конечного времени распространения сигнала ей не удается обнаружить сообщение, посылаемое абонентской системой В. В следующий момент времени (Т2) абонентская система А начинает передавать информацию, в результате чего в момент времени Т3 сообщения "благополучно" сталкиваются. Дальнейшая передача сообщений теряет смысл.

Рис. 9 Столкновение сообщений

С целью своевременного обнаружения конфликтов абонентская система в процессе передачи информации постоянно контролирует передающую среду и при появлении "столкновения" прекращает передачу.

Она может быть повышена за счет разделения цикла обмена на небольшие интервалы с представлением абонентской системе одного или нескольких интервалов в зависимости от интенсивности обращения абонентской системы к каналу связи.

Эффективность использования моноканала может быть также повышена за счет реализации методов асинхронного разделения времени, основанных на прогнозировании интенсивности запросов доступа к моноканалу со стороны абонентских систем. С помощью специальной процедуры накапливается статистика обращений, на основе которой прогнозируется интенсивность потоков заявок и распределяются временные интервалы между абонентскими системами. Как показывает практика, данный метод временного разделения эффективен лишь при небольшом числе абонентских систем. В локальных сетях с большим числом абонентов достаточно широко; используется метод детерминированного доступа, получивший название множественного доступа с передачей полномочий (метод маркерного доступа).

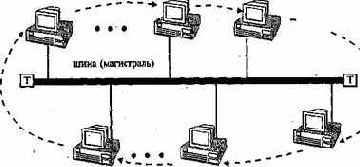

В общем виде, алгоритм маркерного доступа достаточно прост: в локальной сети последовательно от одной абонентской системы к другой передается специальная управляющая информация — маркер, при поступлении которого абонентская система получает разрешение на передачу информации. После окончания передачи абонентская система обязана передать маркер следующей абонентской системе. При отсутствии необходимости в передаче сообщения маркер немедленно передается следующей абонентской системе. Последняя абонентская система передает маркер первой абонентской системе образуя, таким образом, логическое кольцо (рис. 10) передачи маркера.

Данный способ доступа имеет ряд преимуществ:

• обеспечивает достаточно эффективное использование ресурсов канала передачи данных; предоставляет возможность реализации режима работы в режиме реального времени;

абонентские системы

|

Рис. 10 Организация логического кольца передачи полномочий (маркера)

• исключает столкновения сообщений;

• позволяет достаточно просто реализовать приоритетный доступ.

К недостаткам метода следует отнести зависимость работы сети от физических характеристик передающей среды, в частности, потеря маркера или его раздвоение приводит к неправильной работе сети. Поэтому необходимо с помощью специальных процедур постоянно отслеживать потерю маркера или появление нескольких маркеров.